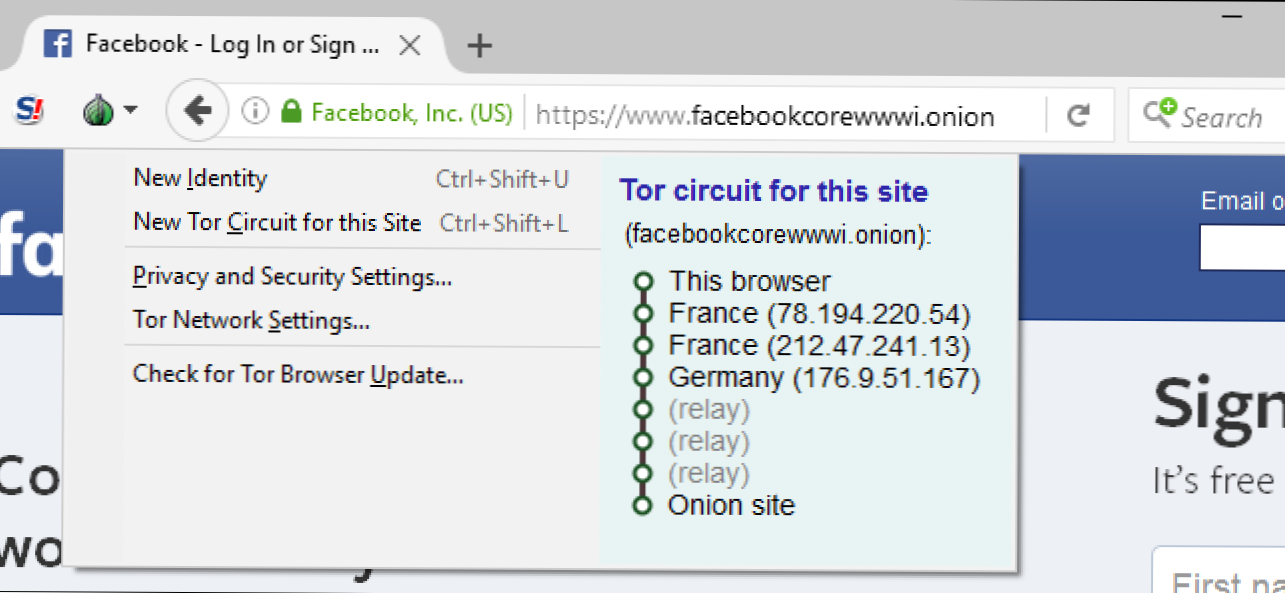

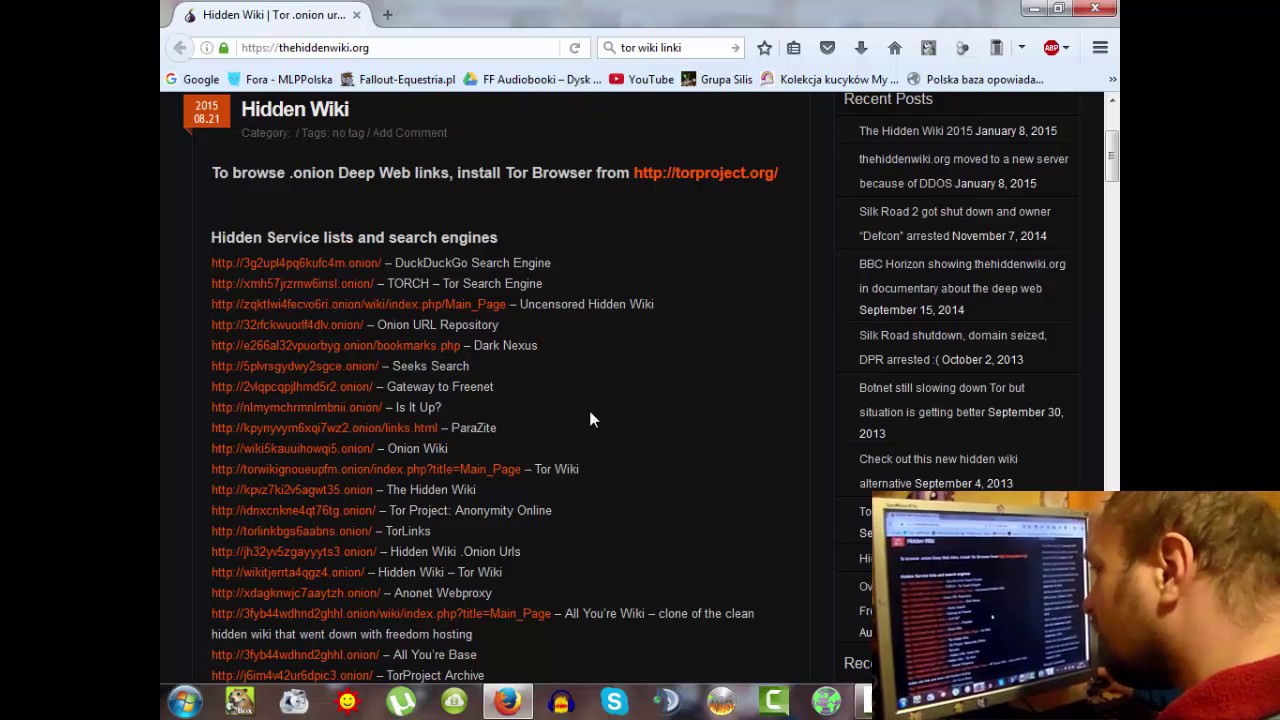

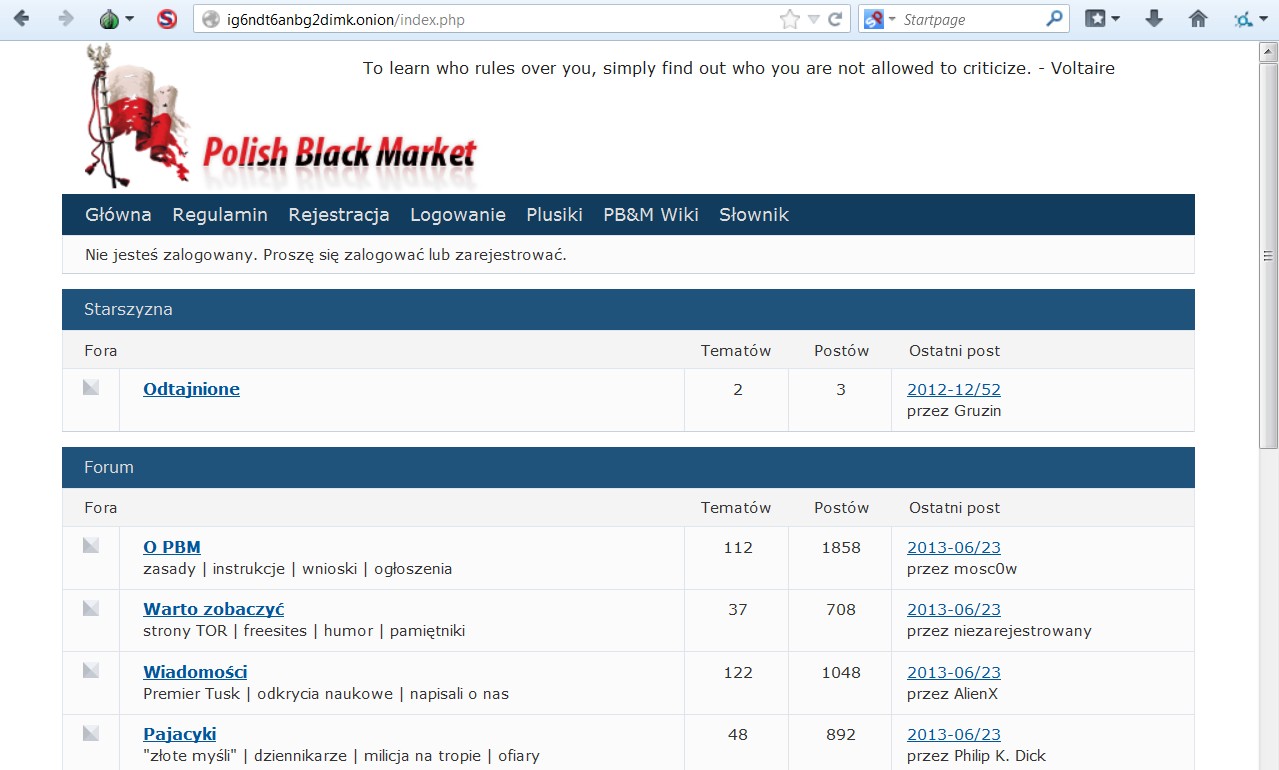

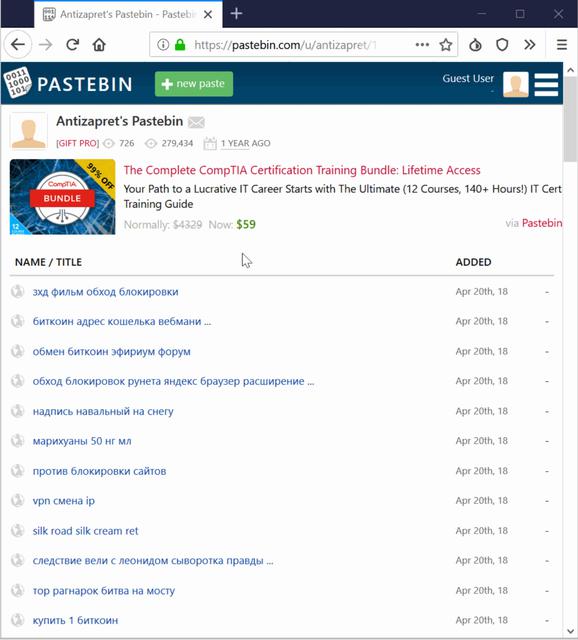

Jak bitcoiny są odbierane w Darknet: oszuści używali zmodyfikowanej przeglądarki Tor, kradnąc dziesiątki tysięcy dolarów | gagadget.com

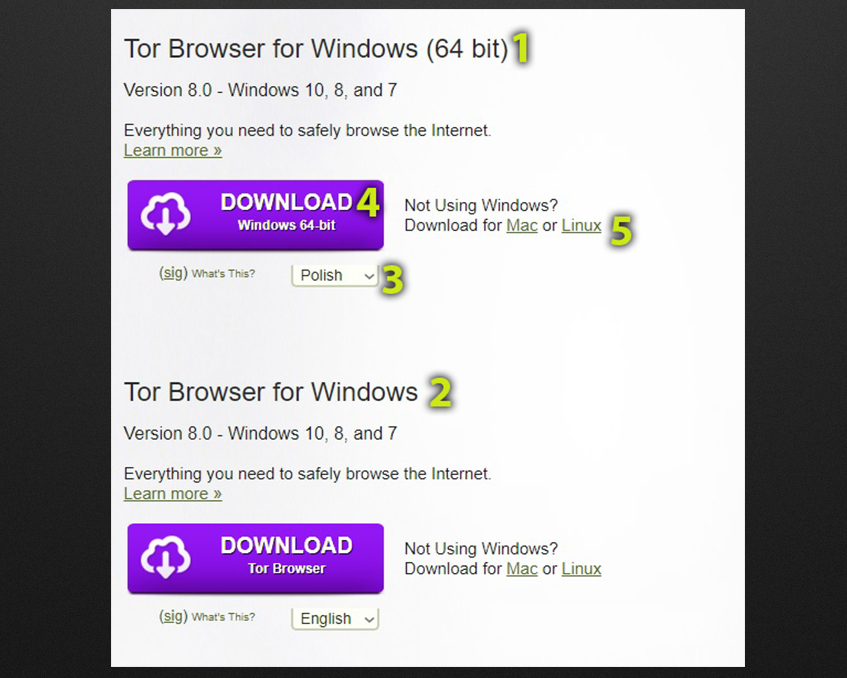

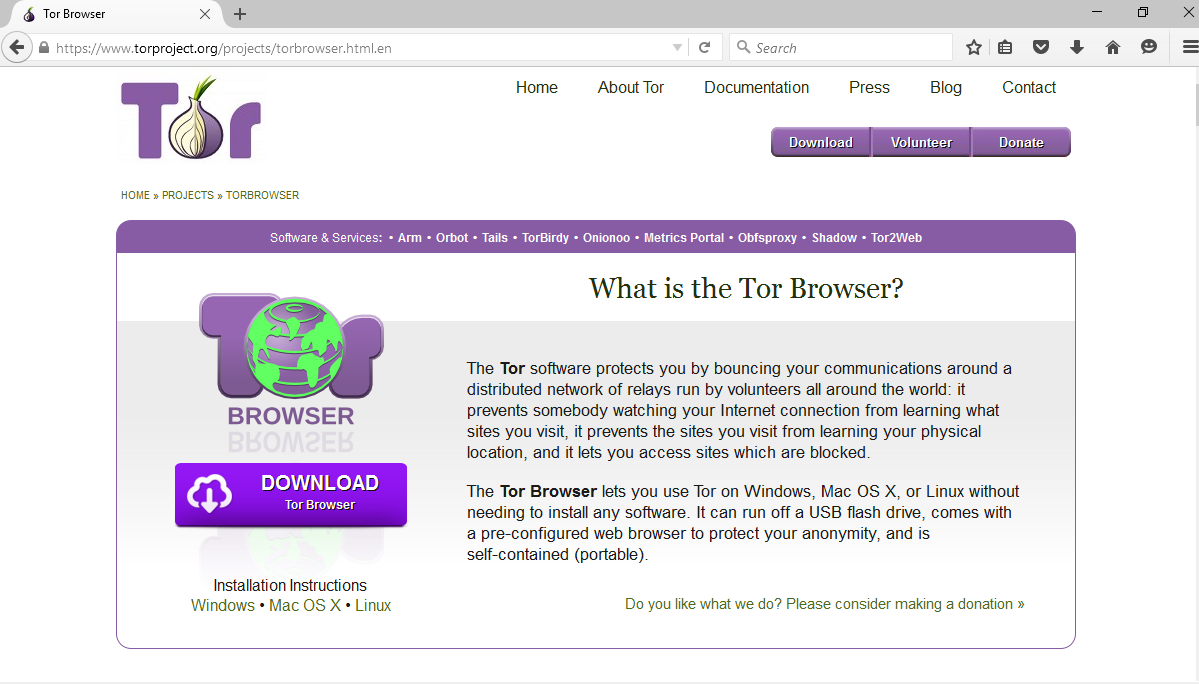

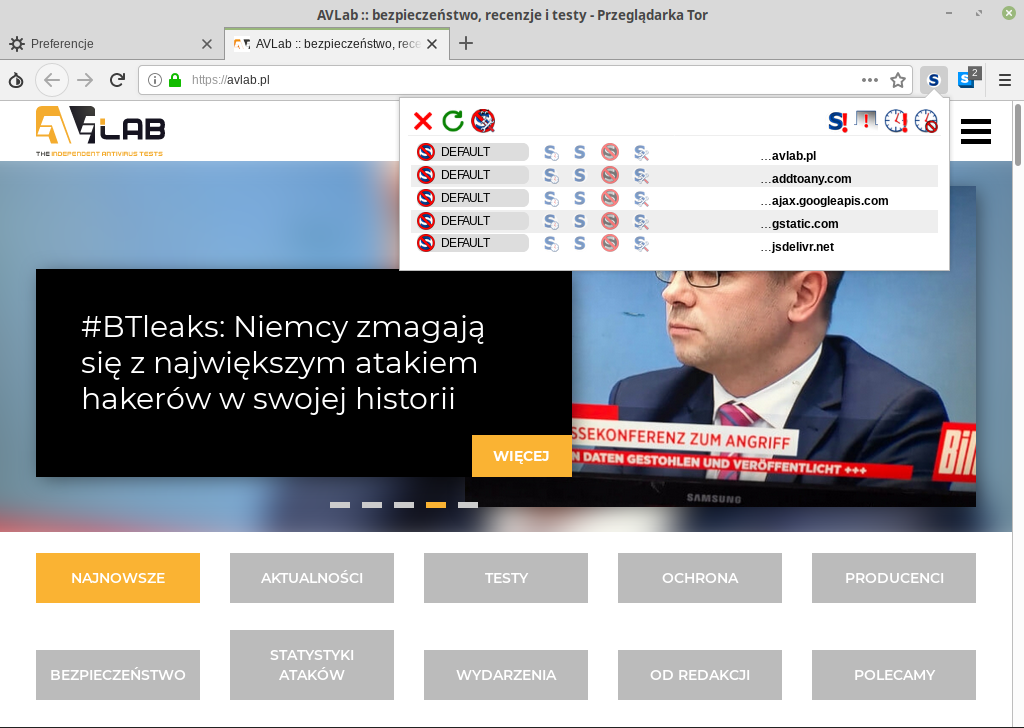

Czym jest przeglądarka Tor? W jaki sposób chroni prywatność? - PC World - Testy i Ceny sprzętu PC, RTV, Foto, Porady IT, Download, Aktualności

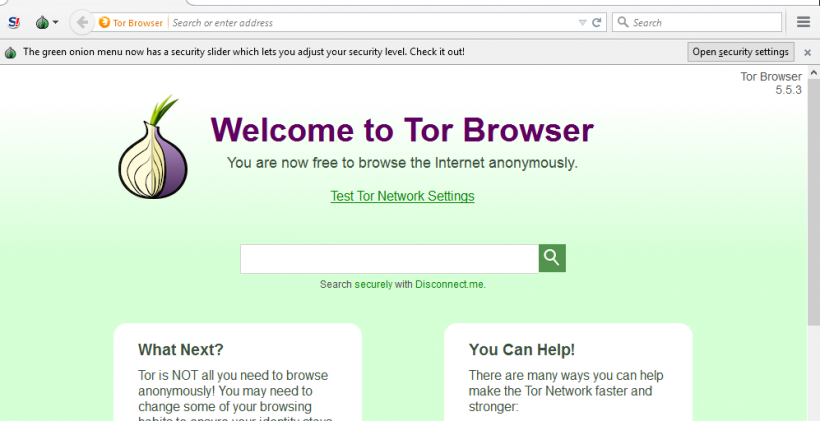

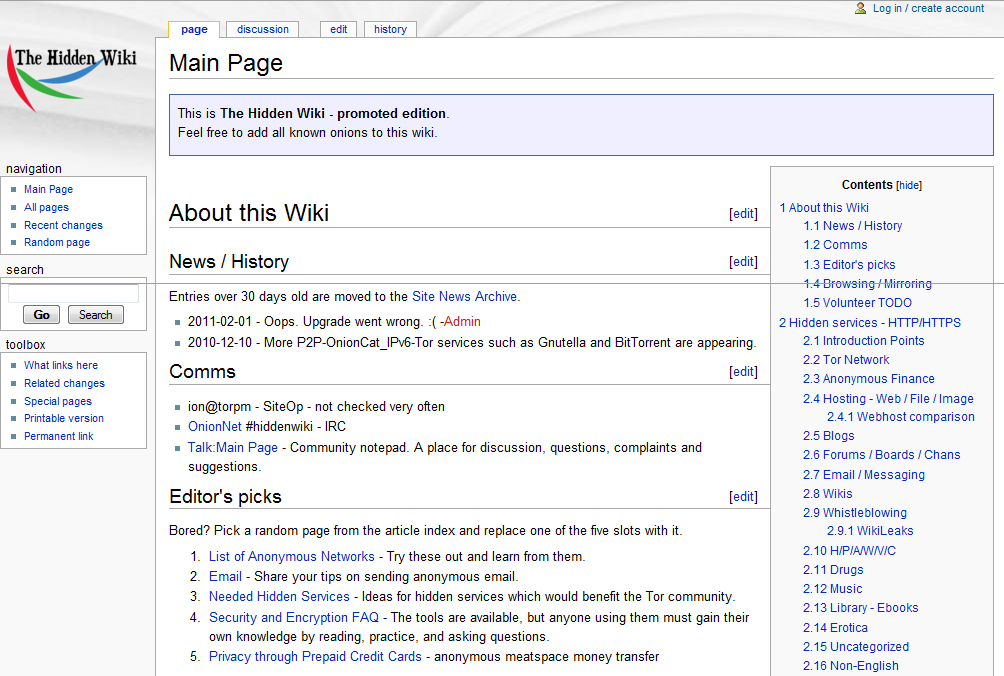

Tor Lub The Onion Routeru Strony Internetowej Homepage Zdjęcie Stock Editorial - Ilustracja złożonej z klient, cebula: 131264938